.locked勒索病毒

|

|

病毒家族 | Tellyouthepass变种 |

|---|---|---|

| 病毒别名 | locked、locked1 | |

| 影响系统 | Windows、Linux | |

| 出现时间 | 2021年底 |

.Locked勒索病毒会加密数据库,文档,音视频等三百多种文件类型。加密系统包括windows和linux。是近年来比较活跃的黑客组织。

最新消息:

2022年8月28日夜至29日凌晨大规模爆发,2023年年初再次爆发,2023年9月第三次爆发,从感染情况看主要针对财务服务器,所有数据库及备份以及非系统盘文件文档均被加密为.locked或.locked1扩展名格式。

病毒对数据库加密率为100%,被加密数据无法修复!!!

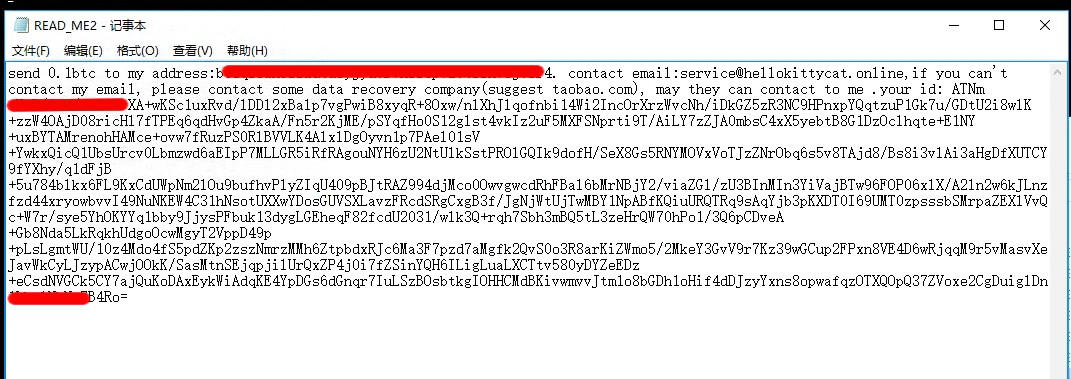

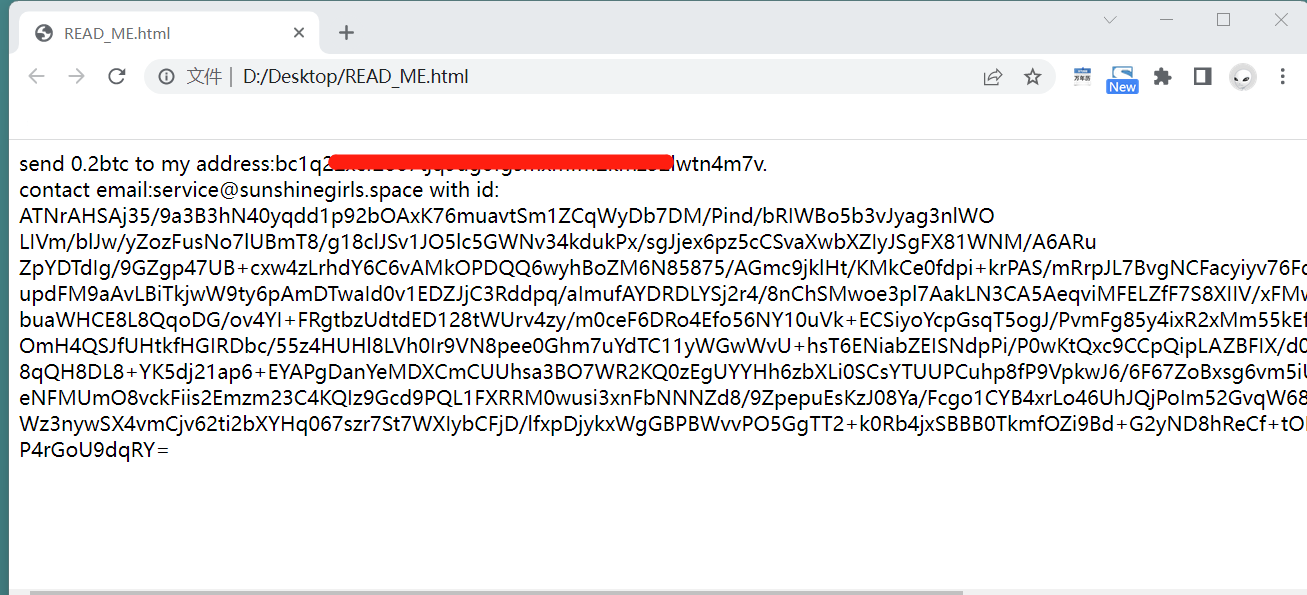

感染后病毒会释放READ_ME.html或者READ_ME2.html、READ_ME4.html文件,内容为黑客要求支付比特币赎金,现价约人民币¥20000.00-¥40000.00元,同时留下邮箱和加密公钥。

如图:

原文:

send 0.1btc to my address:bc1ql8a*****hv3j9lr4. contact email:service@hellokittycat.online,if you can't contact my email, please contact some data recovery company(suggest taobao.com), may they can contact to me .your id: ATNm+******************************************************************************************************************************************************lNhNq7B4Ro=

原文:

“send 0.2btc to my address:bc1q22xcf2667tjq9ug0fgs*****2kmz32lwtn4m7v. contact email:service@sunshinegirls.space with id: ATNrAHSAj35/9a3B******************************************************************************************************************************************************jP4rGoU9dqRY=”

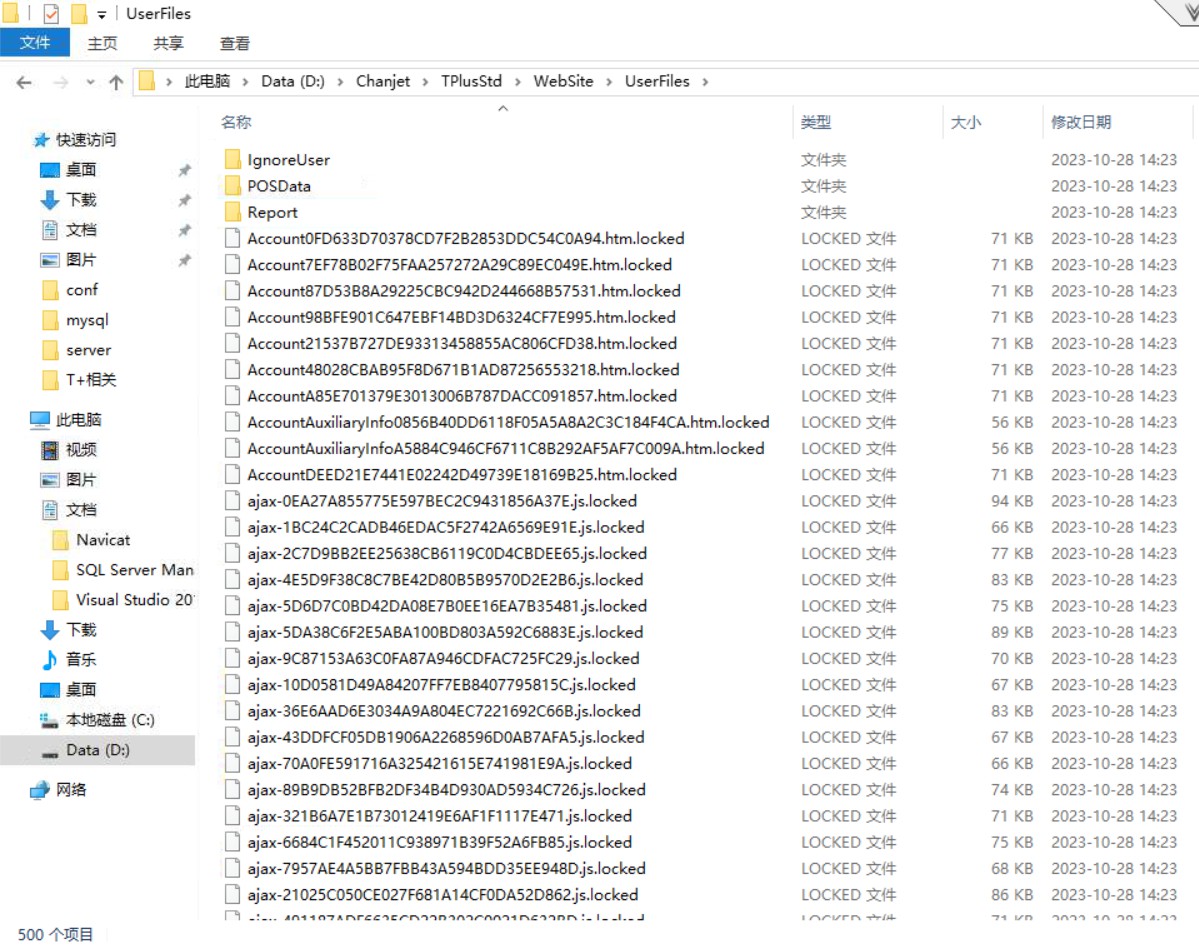

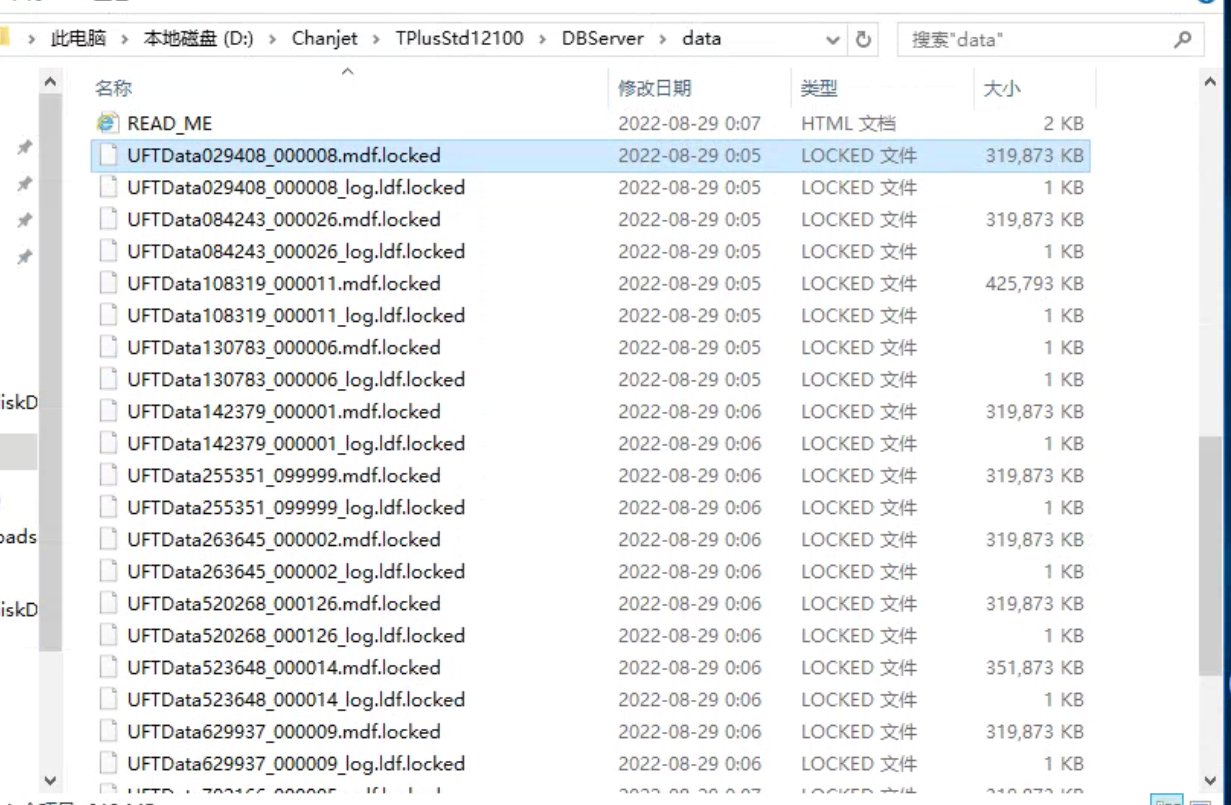

2023年9月客户服务器中毒,数据表现截图如下:

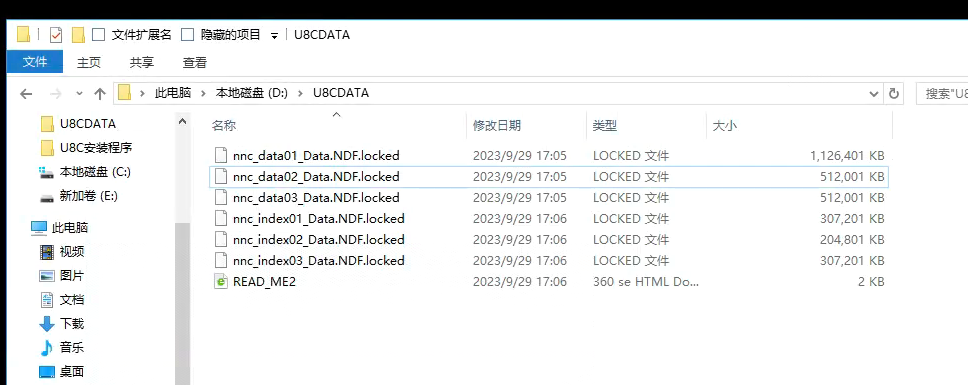

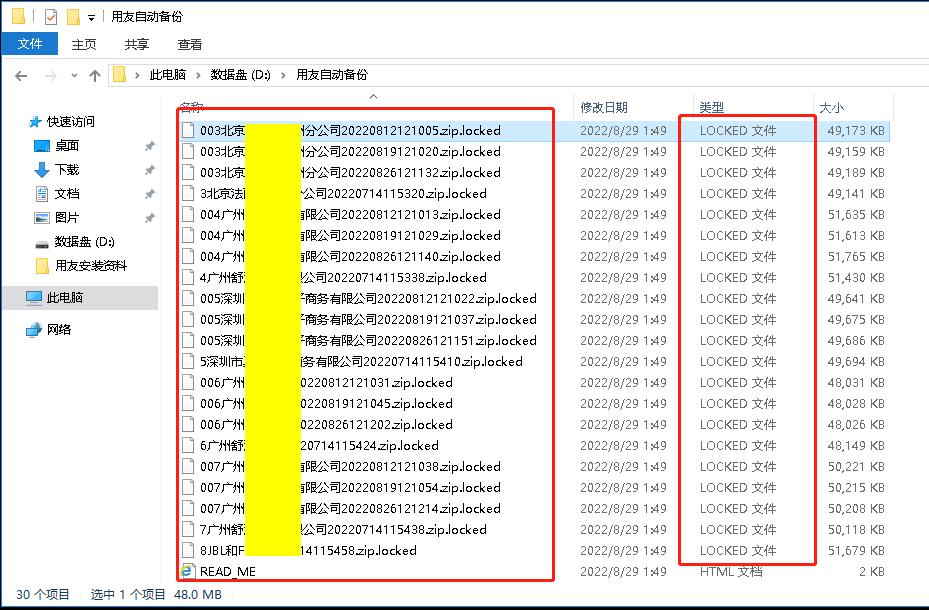

2022年8月29日客户服务器中毒,数据表现截图如下:

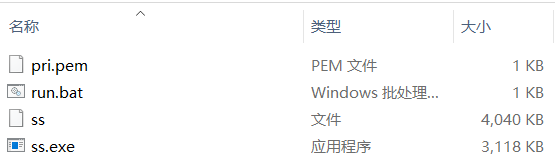

部分被感染服务器表现出原数据大小变成1KB情况,为数据丢失症状,病毒对数据操作不可逆,丢失数据无法恢复。如下图:

发现感染.locked勒索病毒后紧急操作:

1.断网!!!断网!!!断网!!!云主机可启用白名单模式访问。

2.关闭远程桌面,禁用或删除非正常系统用户;

3.开启防火墙、安全软件、全盘杀毒;

4.关闭非系统服务、关闭可疑进程;

5.对被加密的数据做备份,确保被加密数据状态可重复分析使用(云主机可做快照、物理机可复制核心数据、或全盘克隆、或做镜像。)

6.寻求专业机构协助恢复数据,不要轻易删除文件、重启电脑、联网等操作。

7.考虑第三方专业人员介入恢复数据,在中毒服务器上提供第三方远程协助工具(如向日葵、ToDesk等)

国瑞IT安全服务中心

24小时数据救援电话:15021662155(微信同号)

第一步:解密完成的数据再次离线或者异机备份(云主机直接快照)

第二部:全盘杀毒,排查启动项/进程/系统文件夹里的风险。

之后如需验证数据库,启动SQL Server服务,使用SQL Server Management Studio查看数据库挂载是否正常,数据库是否完整可用。

确认数据库没问题后安全操作流程:

1.清理系统分区,重做系统,系统补丁升级最新;设置强密码;配置系统角色服务功能;关闭非必要服务;安装安全软件,配置安全软件策略;

2.应用环境安全配置;重新部署应用;使用最新版本和补丁;配置应用安全策略;配置应用端口策略;

3.导回核心数据,正常使用。

网友投稿解密工具截图

.locked后缀勒索病毒相关信息

根据勒索病毒的计算机数据加密原理,国瑞团队修复或者解密被加密数据,不限任何扩展名,但需要针对不同病毒家族、版本,了解病毒的特性和加密率,用来决策采取对应的处理方法手段。 所以,当您寻求国瑞团队救援数据或其他专业数据恢复或安全机构的帮助之前,最好掌握一些信息,提前介绍给专业人员,以便我们更快速准确判断和解决灾难事件。

核心数据服务器上,分区数量、分区空间使用量,被加密文件的总数量(比如几百个、几万个、百万级),核心数据大小(比如:数据库总共20个、总大小1T、最大的库100G等),数据备份损失情况,是否有未被加密文件情况。